هکرها و افراد سودجو بهصورت فعال در حال بهرهبرداری از یک آسیبپذیری در پلاگین “Advanced Custom Fields” وردپرس میباشند که اخیراً با انتشار یک بهروزرسانی مرتفع گشته است. این بهرهبرداری درست 24 ساعت پس از انتشار عمومی اثبات مفهومی (Proof of Concept یا بهاختصار PoC) آغاز گشته است. آسیبپذیری مورد بحث CVE-2023-30777 میباشد که یک حفره امنیتی نقص اسکریپت نویسی متقابل منعکس شده (XSS) به شمار رفته و به مهاجمان ناشناس اجازه میدهد تا به سرقت اطلاعات حساس پرداخته و سطح دسترسیهای خود به سایتهای وردپرسی تحت تأثیر قرار گرفته را تشدید نمایند.

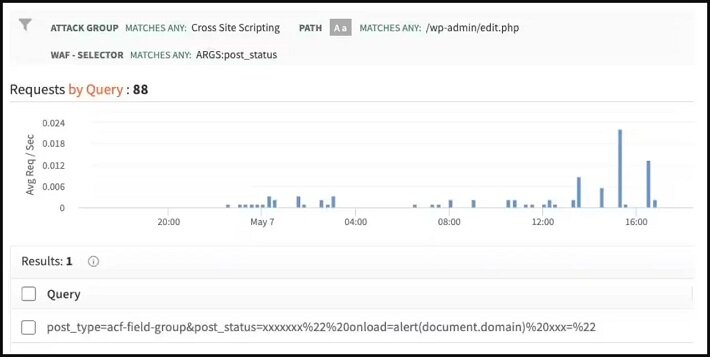

آسیبپذیری پلاگین Advanced Custom Fields برای اولین بار توسط کمپانی امنیت وبسایت Patchstack در تاریخ دوم مه 2023 کشف و اطلاعات لازم در مورد آن به همراه اثبات مفهومی در تاریخ پنجم مه، یعنی درست یک روز پس از انتشار بهروزرسانی 6.1.6 بهصورت عمومی به اشتراک گذاشته شد. با توجه به گزارش منتشر شده توسط گروه اطلاعات امنیت Akamani، بررسی و بهرهبرداری فعال از کدهای اثبات مفهومی ارائه شده توسط شرکت Patchstack از تاریخ ششم مه با افزایش قابل توجهی همراه شده است. با توجه به اینکه تقریباً 1.4 میلیون وبسایت طراحی شده توسط وردپرس هنوز بهروزرسانی جدید پلاگین را نصب نکردهاند، مهاجمان گستره وسیعی از قربانیان را پیش روی خود خواهند داشت. آنچه جالب است کپی نمودن عینی برخی از کدهای اثبات مفهومی منتشر شده و استفاده از آنها توسط افراد سودجو است!

بهرهبرداری از حفرههای امنیتی XSS نیازمند ورود یک کاربر دارای دسترسی به پلاگین بهمنظور اجرای کدهای مخرب در نرمافزار مرورگر میباشد تا سطح دسترسیهای لازم برای افراد مهاجم تشدید شود. بررسیهای صورت گرفته حکایت از آن دارند که این محدودیت در دلسرد شدن مهاجمان آنچنان تأثیرگذار نبوده است. علاوه بر آن آسیبپذیری حتی در پیکربندی تنظیمات پیشفرض پلاگین نیز قابل بهرهبرداری میباشد که این موضوع نیاز به تلاش بیشتر از سمت مهاجمان را با کاهش همراه میسازد. توصیه میشود تا مدیران وبسایتهای وردپرسی که در حال استفاده از پلاگین Advanced Custom Fields میباشند در سریعترین زمان ممکن آخرین نسخه از بهروزرسانی منتشره (6.1.6) را نصب نمایند.

منبع: BleepingComputer